Patrón contra NIP: ¿Qué Opción Elegir?

En la actualidad digital, es crucial la seguridad de nuestros dispositivos. Debido al incremento en el uso de smartphones, tablets y computadoras, la necesidad de proteger nuestra información personal y sensible se convierte en una prioridad. Por lo tanto, emerge la cuestión de cómo desbloquear estos dispositivos de manera segura y eficiente. Se presentan diferentes maneras de desbloquear, aunque los más frecuentes son un patrón de desbloqueo y el código PIN.

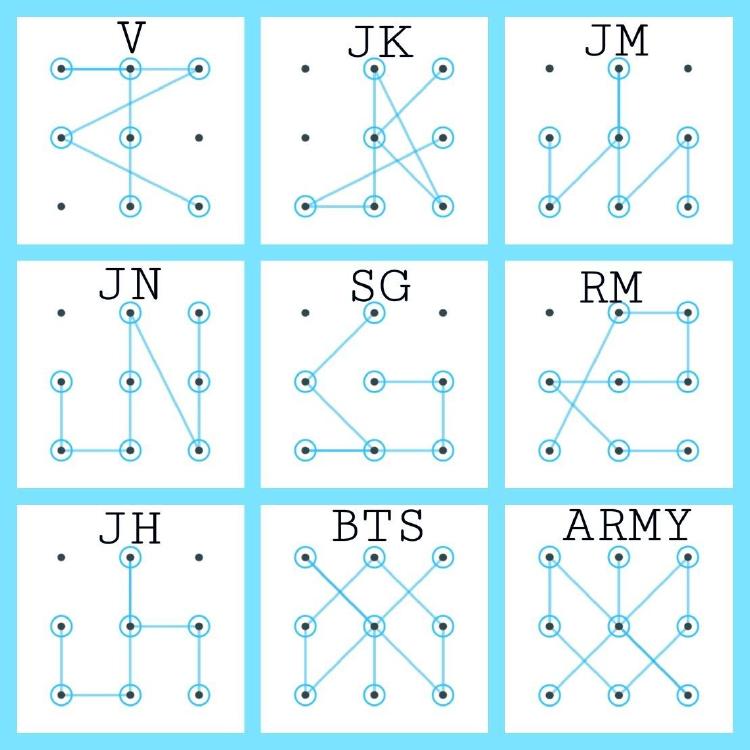

El patrón de desbloqueo se basa en conectar puntos en la pantalla, proporciona un método visual e intuitivo para asegurar nuestros dispositivos. Por otro lado, el PIN de seguridad, que generalmente es una secuencia numérica, es un método más tradicional y ampliamente utilizado. Ambos tienen sus ventajas y desventajas, y la elección entre uno u otro depende de las preferencias individuales y de las características de seguridad que cada usuario valore. En el presente artículo, analizaremos a fondo las diferencias entre estos métodos de desbloqueo y otros sistemas de seguridad, así como sus repercusiones en la salvaguarda de datos personales.

Técnicas de Acceso

El desbloqueo de aparatos móviles, ordenadores y tabletas se realiza a través de diversos métodos, cada uno con sus propias distinciones y grados de seguridad. Entre los más comunes se hallan el esquema de desbloqueo, el número secreto de seguridad y la clave de acceso. Estos métodos tradicionales son sencillos de recordar para los usuarios, pero son susceptibles a ataques si alguien tiene permiso al aparato.

Hoy en día, la innovación ha progresado y muchos aparatos incluyen sistemas de desbloqueo más complejos, como la huella dactilar y el identificación facial. Estos sistemas ofrecen una mayor comodidad y seguridad, ya que facilitan entrar a los dispositivos de manera rápida y sin obligación de recordar números. Sin embargo, es esencial considerar que también son capaces de traer riesgos si no son ajustados correctamente.

La seguridad de los aparatos móviles también se puede reforzar con soluciones de desbloqueo remoto, como Encuentra Mi Dispositivo y Encuentra Mi iPhone. Estas soluciones permiten localizar y desbloquear el aparato en caso de pérdida, además de ofrecer alternativas para proteger los datos personales. Reiniciar el aparato a su configuración de origen es otra opción, pero esta generalmente conlleva la pérdida de datos, por lo que se debería tener cuidado y utilizar sistemas de restauración de contraseña cuando sea factible.

Beneficios del Patrón de Desbloqueo

Una de las más destacadas características del sistema de desbloqueo es su simplicidad y velocidad. Desbloqueo de celular acceder a sus aparatos con un sencillo gesto en la pantalla, lo que hace que el proceso sea mucho más eficiente que recordar y teclear un código. Esta inmediatez es especialmente valorada en momentos donde el tiempo es importante, como cuando se requiere responder a una notificación o mensaje de forma rápida.

Adicionalmente, el patrón de desbloqueo proporciona un nivel de adaptación que otros sistemas, como un código de acceso o contraseña, no ofrecen. Los usuarios pueden diseñar dibujos únicos que reflejan sus gustos, lo que también les da un sentido de control sobre la seguridad de sus dispositivos. Esta personalización puede hacer que el uso del aparato sea más placentero y menos aburrido.

Otra ventaja significativa del patrón de desbloqueo es la dificultad que puede representar para los malintencionados. A contrario de los números de un número secreto, que pueden ser más fácilmente adivinados, los patrones pueden juntar diferentes caminos y gestos en la superficie, lo que añade una nivel adicional de protección. Aunque no es perfecto, el sistema de acceso suele ser menos susceptible a intentos por fuerza bruta que las combinaciones de números tradicionales.

Beneficios del Código PIN

El PIN de seguridad es uno de de los sistemas más utilizados para el acceso de móviles, tabletas y computadoras debido a su facilidad y efectividad. Una de las mayores ventajas es su facilidad de uso. Al ser un código numérico corto, los empleados pueden retener fácilmente su código, lo que hace más sencillo el acceso rápido a sus dispositivos. Esto es especialmente útil en situaciones en las que se necesita acceder rápidamente a la información, como en ambientes laborales o durante viajes.

Adicionalmente, ventaja del código PIN es su bajo uso de energía. En contraste con los esquemas de acceso o los sistemas de identificación facial, que pueden necesitar características avanzadas del equipamiento, un PIN puede ser usado en casi cualquier tipo de aparato. Esto significa que hasta los aparatos más viejos pueden contar con un sistema de protección confiable, garantizando que los usuarios que no tienen disponibilidad a tecnologías avanzada también puedan proteger sus información personal.

Aparte de eso, los PIN de seguridad son menos susceptibles a los ataques de intrusos en comparación con ciertos métodos de desbloqueo como los patrones, que pueden dejar marcas visibles en la superficie. Un PIN que se guarda en secreto es menos probable que sea revelado por terceras personas. Esta propiedad lo convierte en una opción fiable para proteger la data confidencial, brindando un nivel de paz mental y certidumbre en la protección de los aparatos portátiles y personales.

Variadas Alternativas de Acceso

Aparte del patrón de acceso y el PIN de seguridad, se encuentran más opciones que podrían mejorar la tu aparato. Una alternativa es la huella dactilar, que permite el acceso a su celular, PC o tablet con solamente colocar tu dedo sobre un sensor. Dicha opción es rápida y conveniente, brindando la beneficio de ser exclusiva para cada uno de los usuarios, lo refuerza la sus información personales. Del mismo modo, el reconocimiento facial se ha muy popular, utilizando la del aparato para reconocer al usuario, aunque su su puede variar de las condiciones de luz y la calidad del hardware.

Algunas opciones de acceso a distancia también brindan alternativas prácticas en caso de cuando olvides tu contraseña o modelo. Servicios como Encuentra mi dispositivo y Find My iPhone posibilitan a los usuarios localizar, cerrar o eliminar sus dispositivos de forma a distancia. Estas funcionalidades podrían ser decisivas a la hora de salvaguardar la contenida en su dispositivo en caso de que se pierda o robo, asegurando terceros no tener acceso a sus datos.

Como última opción, el restablecimiento de fábrica es una opción a evaluar, especialmente cuando necesitas acceder a un dispositivo que no puede puedes. Sin embargo, este enfoque tiende a conllevar la pérdida de datos, así que se recomienda hacer realizar copias de seguridad antes. Alternativas como Mi Unlock o Oppo ID brindan alternative específicos para acceder ciertos aparatos, facilitando la restauración de su acceso sin necesidad de eliminar datos importante.

Consideraciones de Protección

Al elegir entre un patrón de acceso y un PIN de seguridad, es fundamental evaluar la robustez de ambos método. Un dibujo, si bien podría ser fácil de memorar, es susceptible si es demasiado fácil o si se traza de forma predecible. Los estudios han demostrado que muchos personas escogen por patrones que son visualmente llamativos o que siguen una estructura sencilla, lo que posiblemente facilitar su identificación por un espectador. En contraste, un PIN tiene el potencial de proporcionar una nivel extra de protección si se elige correctamente, combinando números en un secuencia que no sea evidente.

Otro factores a tener en consideración es la capacidad de perder o perder el acceso. En situación de utilizar un patrón, la recuperación puede necesitar el restablecimiento de fábrica, lo que podría llevar en la pérdida de información. Los sistemas informáticos modernos ofrecen opciones de desbloqueo remoto, como Encontrar mi Dispositivo o Find My iPhone, que pueden ayudar en la recuperación de la contraseña sin borrar datos. Es crucial conocer con estas opciones antes de tomar una decisión un sistema de acceso.

Finalmente, es esencial reflexionar sobre la protección de información privados. Cualquiera de los métodos elegidos debe proteger no solo el ingreso al dispositivo, sino también la información sensible guardada en él. La fusión de sistemas, como utilizar un PIN junto con reconocimiento por rostro o marcas dactilares, puede brindar una protección más eficaz. Siempre es aconsejable mantener actualizadas las ajustes de protección para adaptarse a las amenazas emergentes y proteger correctamente la información personal.